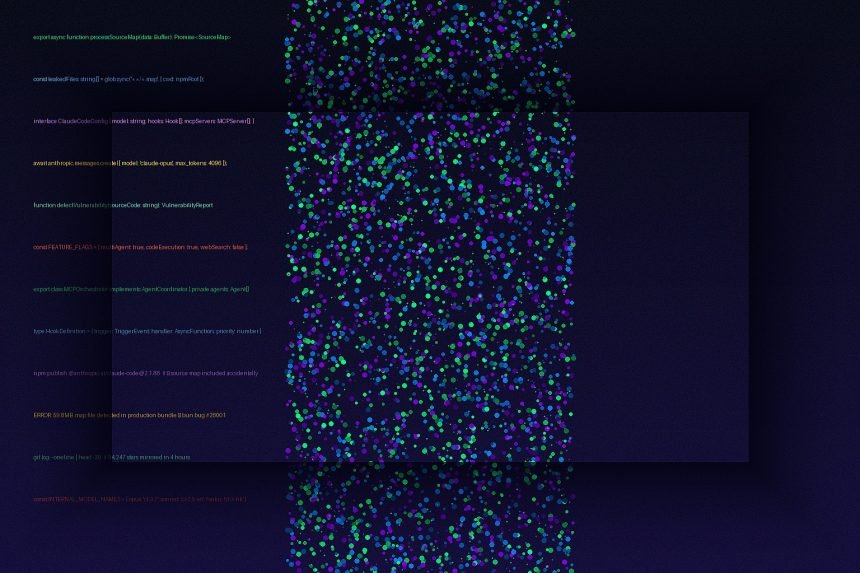

En mars 2026, une erreur de configuration dans le processus de publication du paquet npm de Claude Code a exposé l’intégralité du code source côté client d’Anthropic : 513 000 lignes de TypeScript, 1 906 fichiers et des dizaines de fonctionnalités inédites. Un incident qui illustre les risques liés à la chaîne d’approvisionnement logicielle, même pour les leaders de l’IA.

Le 31 mars 2026, un stagiaire de la startup Solayer Labs remarquait quelque chose d’inhabituel dans la version 2.1.88 du paquet @anthropic-ai/claude-code publiée sur le registre npm. Glissé dans le package, un fichier source map de 59,8 Mo contenait la quasi-totalité du code source de Claude Code — non obfusqué, commenté, prêt à être lu.

Un bug de packaging à l’origine de la fuite

La cause ? Un bug documenté dans l’outil de build Bun (ticket #28001), qui inclut par erreur les fichiers .map dans les builds de production malgré une configuration censée les exclure. Anthropic avait donc, sans le savoir, livré avec son outil les clés de sa cuisine interne.

En quelques heures, le dépôt miroir sur GitHub dépassait les 84 000 étoiles et 82 000 forks. Le contenu exposé était considérable : 44 drapeaux de fonctionnalités non encore publiées, des noms de code internes pour ses modèles, la logique d’orchestration multi-agent pour les Hooks et les serveurs MCP. Des chercheurs en sécurité ont rapidement souligné que ces informations pourraient théoriquement permettre d’identifier des vecteurs de contournement des garde-fous de l’assistant.

Coïncidence troublante avec une attaque npm

La fuite est survenue le même jour qu’une attaque par chaîne d’approvisionnement ciblant le paquet Axios (entre 00h21 et 03h29 UTC), compliquant l’analyse de situation pour les équipes de sécurité. Anthropic a rapidement retiré la version incriminée et publié un correctif, mais les fichiers avaient déjà été archivés et largement diffusés.

La société a précisé que la fuite ne constituait pas une vulnérabilité dans le produit lui-même — les données utilisateurs et les clés d’API ne sont pas concernées. Mais l’incident soulève des questions sur les pratiques de publication automatisées et sur la confiance accordée aux outils tiers dans la chaîne de build des grandes entreprises d’IA.

Un signal fort pour l’ensemble du secteur

Au-delà d’Anthropic, cet épisode rappelle la vulnérabilité structurelle des écosystèmes open source. La dépendance à des outils de build tiers — aussi populaires soient-ils — représente un risque sous-estimé, même pour des acteurs disposant de ressources de sécurité importantes. Pour les développeurs utilisant Claude Code, le conseil est simple : mettre à jour immédiatement vers la dernière version stable et auditer les accès accordés à leurs pipelines CI/CD.